Blueseed nabiera rumieńców

7 maja 2012, 11:31Już ponad 100 firm zarezerwowało sobie miejsce w pływającym mieście Blueseed. Miasto powstanie w przyszłym roku na wodach międzynarodowych w pobliżu Doliny Krzemowej

Wątrobowce lepsze niż medyczna marihuana

26 października 2018, 05:11Naukowcy z Uniwersytetu w Bernie i Federalnego Instytutu Technologii w Zurichu jako pierwsi przebadali występującą w wątrobowcach substancję przypominającą THC. Badania wykazały, że działanie przeciwbólowe i przeciwzapalne tej substancji może być lepsze niż działanie THC

SemantyczneOko dla chemików

24 listopada 2006, 13:54Brytyjscy naukowcy pracują nad oprogramowaniem, które będzie wstanie powiązać ze sobą różne dokumenty na podstawie analizy ich zawartości. Program ma działać na podobnej zasadzie, jak oprogramowanie rekomendujące w sklepach Amazon czy iTunes.

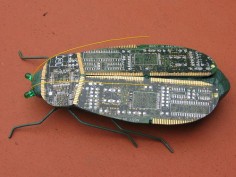

Sposób na robaka

10 czerwca 2008, 11:39Naukowcy z Ohio State University opracowali metodę powstrzymywania robaków komputerowych przed infekowaniem kolejnych maszyn. Robaki, które samodzielnie wyszukują i zarażają kolejne komputery, stanowią poważny problem. Przyczyniają się do wyłączeń komputerów i przestojów całych sieci.

Programowe wykrywanie depresji

23 czerwca 2010, 08:57Naukowcy z Uniwersytetu Ben-Guriona w Beer Szewie (BGU) stworzyli oprogramowanie, które pozwala wykryć oznaki depresji na blogach i w innych tekstach publikowanych w Sieci. Identyfikuje ono cechy języka wskazujące na stan psychologiczny autora.

Automatyczna rekonstrukcja lingwistyczna

13 lutego 2013, 10:47Dawne języki są skarbnicą informacji o ludzkiej kulturze i historii. Jednak ich odtwarzanie wymaga niejednokrotnie dziesięcioleci żmudnej wytężonej pracy. Naukowcy z Uniwersytetu Kalifornijskiego w Berkeley stworzyli oprogramowanie komputerowe, które znakomicie przyspiesza prace nad rekonstrukcją przodków obecnych języków.

CryptoDrop chroni przed ransomware'em

12 lipca 2016, 09:38Na University of Florida powstał program, który skutecznie chroni przed złośliwym kodem typu ransomware. Podczas testów CryptoDrop, bo tak nazwano nowe oprogramowanie, wykrył i powstrzymał 100% ataków przeprowadzonych za pomocą 492 fragmentów złośliwego kodu

Chromebook, czyli laptop do Internetu. Dlaczego warto kupić chromebooka?

28 lipca 2023, 20:39Co to jest chromebook? Nazywamy tak laptopy pracujące pod kontrolą systemu operacyjnego ChromeOS. Jeśli zastanawiasz się, czy warto postawić na taki sprzęt, dziś przedstawimy go nieco bliżej.

reCAPTCHA - nie marnuj czasu na CAPTCHA

28 maja 2007, 12:41Luis von Ahn i jego koledzy z Carnegie Mellon University chcą, by miliony internautów, którzy codziennie wpisują wyświetlane im na ekranie specjalne kody (tzw. CAPTCHA) pozwalające odróżnić człowieka od automatycznego programu, przestały marnować czas. Zamiast wpisywać przypadkowe ciągi znaków, możemy zamieniać stare teksty na postać cyfrową.

Komputer-naukowiec

3 kwietnia 2009, 15:10Naukowcy z Cornell University stworzyli program, dzięki któremu komputer jest w stanie wykorzystać dane z obserwacji do stworzenia ogólnego prawa. To, co dotychczas było efektem pracy genialnych umysłów, stało się dostępne dla maszyn.